Uso de VLAN’s en redes para videovigilancia.

El uso de VLAN’s en redes de datos es muy común, y por ello no es un concepto alejado para los sistemas de videovigilancia en red, aportan seguridad y organización y con ello ventajas al sistema, en esta nota veremos puntos clave a tener en cuenta para su implementación.

Es bastante común pensar que el uso de VLAN’s resuelve varios problemas de las redes de video sobre IP, por lo que es importante saber cómo se deben usar y cuando realmente aportan beneficios y cuando no.

En esta nota, veremos:

El término VLAN significa red de área local virtual por sus siglas en inglés, y básicamente el principal objetivo al aplicar VLAN’s es el de dividir lógicamente una red en varias redes que pueden estar conectadas físicamente a uno o varios switches de red. Con esto los dispositivos pertenecientes a una VLAN(A) no son visibles o no se pueden comunicar con los de la VLAN(B) y viceversa.

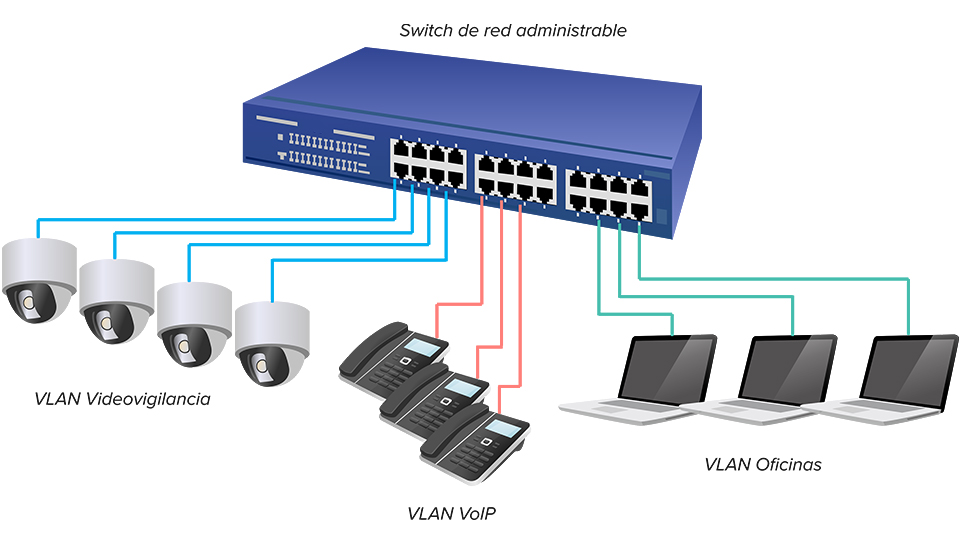

La siguiente gráfica es un ejemplo de modelo de varias VLAN’s en una red compartida típica. En este caso, el tráfico de las cámaras de videovigilancia se separa del tráfico de los usuarios de equipos de cómputo y de los equipos VoIP con la implementación de tres VLAN separadas.

Hay varios tipos de VLAN sin embargo nos enfocaremos principalmente en dos tipos de VLAN, etiquetadas y sin etiquetar.

Una VLAN que no está etiquetada también a veces se denomina “VLAN nativa”. Por defecto en un switch de red, todos los puertos se agregan a una VLAN sin etiquetar predeterminada, generalmente es la VLAN con ID 1, lo que significa que todos los puertos se pueden ver entre sí.

Esta opción generalmente se usa cuando se conectan equipos como estaciones de trabajo o cámaras IP de un sistema de videovigilancia que no etiquetan su propio tráfico, y solo necesitan comunicarse dentro de una VLAN específica.

El beneficio de las VLAN sin etiquetar es una configuración más simple, ya que no se debe realizar ninguna configuración de dispositivos o host como cámaras, servidores, etc., y esto es porque el switch limita el tráfico a la VLAN.

Sin embargo, los puertos de interés solo se pueden asignar a una sola VLAN sin etiquetar. Por lo tanto, si un dispositivo específico debe ver varias VLAN, como el servicio de impresión en un ambiente de oficina, los NVR en un sistema de videovigilancia o un sistema de VoIP, se deberá optar por la opción de VLAN’s etiquetadas o de otro modo realizar enrutamiento de los segmentos de VLAN requeridos, lo que agrega costos y complejidad.

Los puertos también se pueden etiquetar con un ID de VLAN específico, esto se define en el estándar 802.1Q. El tráfico que entra y sale del puerto se etiqueta con una identificación específica que es identificada por el dispositivo receptor.

El beneficio de las VLAN etiquetadas es que los puertos se pueden asignar a más de una VLAN, a diferencia de las no etiquetadas. Sin embargo, los dispositivos o host conectados a estos puertos también deben ser compatibles con 802.1Q.

Es importante tener en cuenta que 802.1Q no es compatible con la mayoría de las cámaras IP u otros dispositivos de seguridad, y requiere la instalación o configuración de componentes adicionales del sistema operativo en las PC. Debido a esto, las VLAN etiquetadas generalmente solo se usan para enlaces de tipo UpLink o de altas velocidades que veremos de manera descriptiva al final de la nota.

La mayoría de las redes de videovigilancia utilizan VLAN estáticas configuradas por puerto. Por ejemplo, los puertos del 1 al 10 en un switch de red pueden ser parte de la LAN general, mientras que los del 11 al 24 se configuran como parte de la VLAN de videovigilancia u otros sistemas de seguridad como control de acceso.

Las VLAN estáticas basadas en puertos son las más comunes y las más sencillas de configurar, pero se deben reconfigurar manualmente si se mueven o agregan dispositivos, a diferencia de las VLAN dinámicas.

Las VLAN dinámicas asignan un puerto en función de la dirección MAC del dispositivo conectado al puerto del switch. Cuando un dispositivo como una cámara de videovigilancia entra a la red el switch al cual se conecta consulta la base de datos del servidor de configuración de VLAN’s para la asociación de la VLAN correspondiente.

Esto proporciona una mayor flexibilidad, ya que los dispositivos pueden conectarse a cualquier puerto y reorganizarse según sea necesario.

Sin embargo, la configuración inicial de las VLAN dinámicas lleva más tiempo, ya que se deben crear la base de datos o las macros con los identificadores o las reglas del dispositivo, lo que hace que se utilicen con menos frecuencia, especialmente en la vigilancia, ya que las cámaras, los servidores y otros equipos suelen permanecer conectados a la misma red, puerto, y por lo general no se mueven.

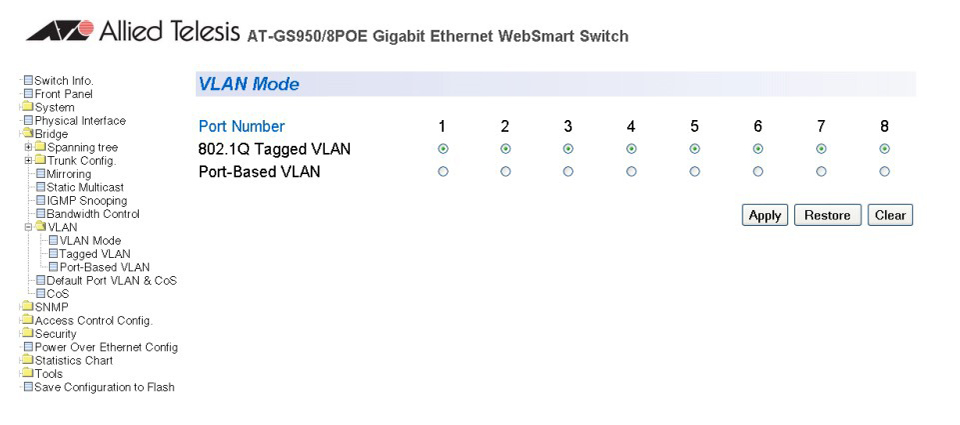

Hay algunas variaciones de VLAN dinámicas. A continuación, proporcionamos una imagen de un switch de tipo administrado que muestra la configuración de VLAN basada en MAC. El switch identifica la dirección MAC del dispositivo que se conecta a él y luego la agrega a la VLAN adecuada según la política o regla predefinida.

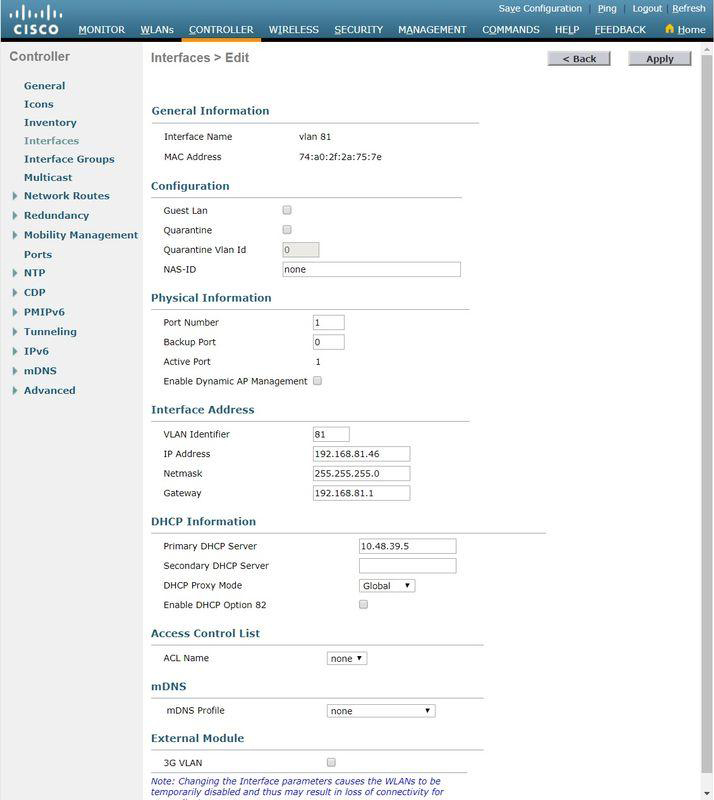

Interfaz gráfica de configuración VLAN dinámica. Fuente: CISCO

Interfaz gráfica de configuración VLAN dinámica. Fuente: CISCO

Las VLAN dinámicas también se pueden configurar a través de otros dos métodos, no son comunes en sistemas de videovigilancia, pero los mencionamos como referencia.

Macros/Puertos inteligentes: este método utiliza protocolos como CDP/LLDP para verificar automáticamente el tipo de dispositivo conectado y asignarlo a una VLAN. Esto se usa comúnmente en aplicaciones de voz sobre IP (VoIP) y configuraciones generales de red, pero la gran mayoría de las cámaras IP no admiten estos protocolos, por lo que prácticamente no se usa en videovigilancia.

Directorio activo/LDAP: Los dispositivos que admiten este método pueden asignarse a un grupo específico en coordinación con el controlador de dominio. Pocas cámaras admiten estos protocolos, pero puede ser útil para asignar derechos a usuarios específicos como administradores, gerentes de seguridad, guardias, etc. para que ellos puedan ver los dispositivos de vigilancia, independientemente de la máquina desde la cual inicien sesión.

El aumento de la seguridad en las redes compartidas es el principal beneficio del uso de VLAN. Al segmentar el tráfico en varias LAN virtuales, la vigilancia puede coexistir de forma segura en el mismo switch de red con el tráfico general de datos o de voz. Así, las redes son invisibles entre sí, por lo que es posible que los clientes de la LAN del ambiente de oficina no tendrán acceso a la VLAN de videovigilancia.

En videovigilancia, las VLAN no se utilizan para ahorrar ancho de banda. Es técnicamente cierto que las VLAN reducen la cantidad de tráfico en la red LAN, ya que las transmisiones no se envían a toda la red física, sino solo a la VLAN de interés. Sin embargo, esto generalmente solo afecta el rendimiento en redes muy grandes, con cientos de dispositivos. En una LAN de 30 cámaras, tendrá poco o ningún efecto.

Dado el caso en donde las cámaras de videovigilancia saturen la capacidad de la red, el resto del tráfico en los switches sobre los cuales hay otros equipos se verá también afectado.

Una de las razones por las que las VLAN a menudo se ven como una restricción o reasignación de ancho de banda es porque a menudo se usan junto con la calidad del servicio. Dentro de una VLAN se puede configurar QoS en la mayoría de los switches de tipo administrable. Una VLAN de videovigilancia, por ejemplo, puede recibir una mayor prioridad en el tráfico de datos que las VLAN generales de datos para otros servicios como aplicaciones de voz.

La implementación de VLAN requiere el uso de switches de red tipo administrables, ya que los switches no administrables no ofrecen capacidad de este tipo de configuración. Switch de red administrable Vigor GS2280. Fuente: DrayTek

Switch de red administrable Vigor GS2280. Fuente: DrayTek

La gran mayoría de los switches gestionados tanto los de capa 2 como capa 3 disponibles en la actualidad son compatibles con VLAN.

La forma en que se aplican las VLAN varía según la aplicación:

Cuando se implementan sistemas de control de acceso que usan la red LAN, muchos fabricantes también recomiendan usar una VLAN separada, ya que los sistemas de acceso pueden crear tráfico de transmisión que puede crear problemas en el sistema de vigilancia.

Hay dos formas de manejar las VLAN en los puertos de enlace tipo uplink en los switches de red.

Si bien se le da una importancia alta a la implementación de las VLAN, su uso es relevante en las redes LAN compartidas, ya que evitan el acceso no autorizado entre las diferentes redes incluyendo la de los sistemas de videovigilancia o de seguridad. Sin embargo, las VLAN no son la última frontera en la seguridad de la red y deben implementarse sólo cuando sea necesario.